- Auf Twitter teilen

- Auf Facebook teilen

- Auf Google teilen +

Denken Sie, Ihr Passwort ist sicher genug?

Vielleicht möchten Sie noch einmal nachdenken. Im Jahr 2014 hatte fast die Hälfte der Amerikaner ihre persönlichen Daten von Hackern ausgesetzt – und das zählt nicht einmal die vielen Unternehmen, die Verstöße erlebt haben.

Und da immer mehr Unternehmen ihre Informationen in der Cloud speichern und SaaS-Lösungen wie Business Intelligence-und HR-Softwareplattformen verwenden, wird die Sicherheit Ihrer Informationen noch wichtiger.,

Wenn Sie ein obskures und komplexes Passwort auswählen und es häufig ändern, kann dies den Unterschied zwischen der Sicherheit Ihrer Daten und dem Diebstahl Ihrer persönlichen Daten ausmachen. Wir haben Erkenntnisse und Ratschläge gesammelt, mit denen Sie Ihre Online – Sicherheit verbessern und Hacker aus Ihrem persönlichen Geschäft fernhalten können.

Um loszulegen, machten wir uns daran, herauszufinden, wie schnell ein erfahrener Cracker verschiedene Arten von Passwörtern „Brute-Force“ kann (systematisch Kombinationen überprüfen, bis er die richtige gefunden hat), basierend auf Faktoren wie Länge und Zeichentypen., Wir haben auch eine interaktive Funktion erstellt, mit der Sie abschätzen können, wie lange es dauern würde, bis jemand ein Passwort jetzt knackt, verglichen mit wie lange es in der Vergangenheit gedauert hat. Wenn Sie eine Idee für ein potenzielles Passwort haben, kann Ihnen unser Tester sagen, wie sicher es ist. Wie viele Tage, Wochen oder Jahre Sicherheit ein zusätzlicher Buchstabe oder Symbol machen? Wie ändert sich die Kennwortstärke im Laufe der Zeit? Die Antworten könnten Sie nur überraschen.

Wie stark ist ein typisches Passwort jetzt – und wie stark war es in den 1980er Jahren?, Geben Sie ein Wort (nicht Ihr aktuelles Passwort) ein und ziehen Sie den Schieberegler, um ein Jahr auszuwählen, um herauszufinden, wie lange es dauern würde, bis jemand den Begriff knackt, wenn es Ihr Passwort wäre. Es könnte von unendlicher Zeit bis zu einem Jahrtausend bis zu Bruchteilen einer Millisekunde dauern.

Sie können die Funktion „Wortliste“ beim Testen von Passwörtern ein-oder ausschalten. Dieses Tool durchläuft eine Wortliste mit allgemeinen Wörtern und Kennwörtern und bewertet dann andere Faktoren wie Zeichentypen. Wenn Sie ein Passwort eingeben, das nicht in der Wortliste enthalten ist, wird die Risszeit nicht beeinflusst., Wenn sich Ihr Passwort jedoch in der Wortliste befindet, wirkt sich dies stark auf die Risszeit aus.

Hinweis: Das interaktive Tool ist nur für Bildungszwecke. Obwohl Ihre Passwörter nicht erfasst oder gespeichert werden, sollten Sie die Verwendung Ihres aktuellen Passworts vermeiden.

Wie lang sollte Ihr Passwort sein?

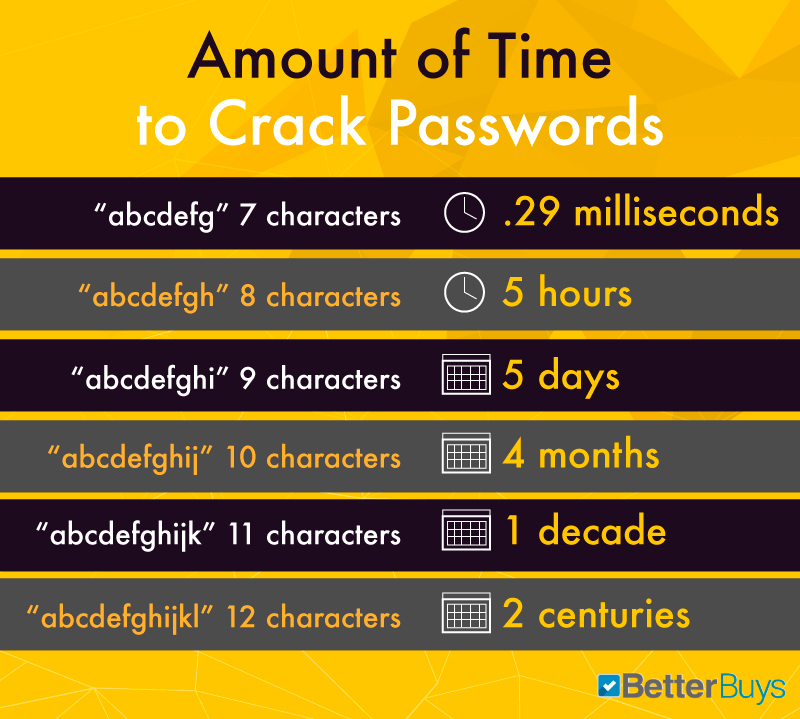

Wenn es um Passwörter geht, ist eines sicher: Größe zählt. Das Hinzufügen eines einzelnen Zeichens zu einem Kennwort erhöht die Sicherheit exponentiell. Bei einem sogenannten „Wörterbuchangriff“ verwendet ein Passwortcracker eine Wortliste gängiger Passwörter, um das richtige zu erkennen., Die obige Liste zeigt den Unterschied, den das Hinzufügen von Zeichen in Bezug auf die Sicherheit machen kann.

Wenn Sie beispielsweise ein extrem einfaches und allgemeines Passwort mit einer Länge von sieben Zeichen („abcdefg“) haben, kann ein Profi es in einem Bruchteil einer Millisekunde knacken. Fügen Sie nur ein weiteres Zeichen hinzu („abcdefgh“) und diese Zeit erhöht sich auf fünf Stunden. Neun-Zeichen-Passwörter dauern fünf Tage zu brechen, 10-Zeichen-Wörter vier Monate dauern, und 11-Zeichen-Passwörter 10 Jahre dauern. Machen Sie es bis zu 12 Zeichen, und Sie schauen auf 200 Jahre Sicherheit-nicht schlecht für einen kleinen Buchstaben.,

Alpha-und numeric-Zeichen

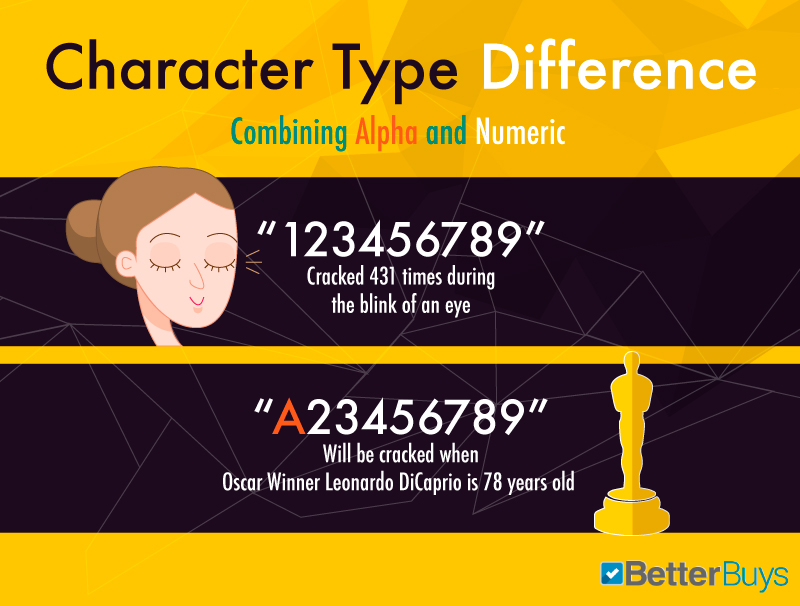

Das Kombinieren von Zahlen und Buchstaben anstelle eines Zeichentyps erhöht die Kennwortsicherheit erheblich. Eine Folge von neun Buchstaben oder Zahlen dauert Millisekunden zu knacken. Fügen Sie einen einzelnen Buchstaben hinzu, und Ihr Passwort kann kryptisch genug werden, um Passwortcracker für fast vier Jahrzehnte zu vereiteln.

Es ist jedoch nicht so einfach, Ihr „e“ gegen eine „3“ auszutauschen oder eine Zahl am Ende einer Buchstabenfolge hinzuzufügen. Passwort-Angriffsmethoden nutzen diese üblichen Gewohnheiten tatsächlich aus., Am besten machen Sie Ihr Passwort einfach weniger vorhersehbar und komplizierter.

asci, Kleinbuchstaben und numerische Zeichen

Die Kombination verschiedener Zeichentypen ist eine äußerst effektive Möglichkeit, Ihr Passwort kryptischer zu gestalten. Ein einfaches, gebräuchliches Wort kann in Bruchteilen einer Millisekunde geknackt werden. Fügen Sie eine Mischung aus Klein-und Großbuchstaben, Zahlen und Symbolen ein (denken Sie an@, % und#), und Ihr Passwort kann länger als ein Jahrzehnt sicher sein.,

Kennwortstärke im Laufe der Zeit

.jpg)

Nicht jedes Sicherheitsproblem kommt auf Kennwortzeichentypen und die Länge an – Zeit ist auch ein wichtiger Faktor. Im Laufe der Jahre schwächen sich Passwörter dramatisch ab, wenn sich Technologien entwickeln und Hacker zunehmend kompetent werden. Zum Beispiel dauert ein Passwort, das im Jahr 2000 über drei Jahre dauern würde, etwas mehr als ein Jahr bis 2004 zu knacken. Fünf Jahre später, im Jahr 2009, sinkt die Risszeit auf vier Monate. Bis 2016 könnte das gleiche Passwort in etwas mehr als zwei Monaten dekodiert werden., Dies zeigt, wie wichtig es ist, Passwörter häufig zu ändern.

was ist, wenn Sie gehackt?

.jpg)

Eines Morgens öffnest du deine E-Mail und alles ist durcheinander geraten: Freunde unterhalten dich, um zu sagen, dass sie Spam von deiner Adresse erhalten haben. Ihr Login-Verlauf sieht seltsam aus. Sie haben einen Haufen Bounce-Back-Nachrichten in Ihrem Posteingang und eine Reihe seltsamer Nachrichten in Ihrer gesendeten Box. Sie wurden gehackt – also, was sollten Sie tun?

Stellen Sie zunächst Ihr E-Mail-Konto wieder her und ändern Sie Ihr Passwort (verwenden Sie unsere Richtlinien, um ein starkes zu formulieren)., Führen Sie alle Schritte aus, z. B. das Ändern von Sicherheitsfragen und das Einrichten von Telefonbenachrichtigungen. Da E-Mails mit persönlichen Daten gefüllt sind, sollten Sie auch Ihre Bank, PayPal, Online-Shops und andere Konten benachrichtigen, um festzustellen, ob ein Verstoß aufgetreten ist. Achten Sie darauf, auch andere Passwörter zu ändern. Benachrichtigen Sie schließlich Ihre Kontakte, falls E-Mails, die von Ihrem Konto gesendet wurden, auch deren Informationen kompromittiert haben. Obwohl es das beste Szenario ist, überhaupt nicht gehackt zu werden, kann das sofortige Ergreifen dieser Schritte das Beste aus einer schlechten Situation machen.,

Schützen Sie sich

Mit der Zeit wird es nur wahrscheinlicher, dass Ihr Passwort gehackt wird – was Ihre persönlichsten Informationen gefährdet. Durch einige Schritte zur Verbesserung Ihres Passworts können Sie das Risiko eines Verstoßes exponentiell minimieren. Wenn es um Passwörter geht, übertrumpft die Größe alles andere – wählen Sie also eines mit mindestens 16 Zeichen. Stellen Sie sicher, dass Sie eine Mischung aus Zeichentypen (Zahlen, Groß-und Kleinbuchstaben sowie Symbole) auswählen, um die Sicherheit weiter zu erhöhen.

Was können Sie noch tun?, Vermeiden Sie Wörter im Wörterbuch, Pronomen, Benutzernamen und andere vordefinierte Begriffe sowie häufig verwendete Passwörter – die beiden ersten im Jahr 2015 waren „123456“ und „Passwort“ (ja, Sie haben das richtig gelesen). Verwenden Sie niemals dasselbe Passwort an verschiedenen Orten (das vergessene Konto auf einer Website, die Sie niemals verwenden, kann zu einer Verletzung des Bankkontos führen). Erwägen Sie die Verwendung eines Passwortgenerators, um ein komplexes Passwort ohne erkennbares Muster zu erhalten, um Passwortcracker zu vereiteln., Wenn sich das Auswendiglernen langer Zeichenfolgen als zu anstrengend erweist, sollten Sie einen Passwortmanager verwenden, in dem alle Ihre Passwörter gespeichert sind. Kein Passwort ist perfekt, aber diese Schritte können einen langen Weg in Richtung Sicherheit und Seelenfrieden gehen.

Methodik

Unter Verwendung von Prozessordaten, die von Intel und John the Ripper-Benchmarks gesammelt wurden, berechneten wir Schlüssel pro Sekunde (Anzahl der bei einem Brute-Force-Angriff pro Sekunde versuchten Passwortschlüssel) typischer Pcs von 1982 bis heute.,

Die Ergebnisse unserer interaktiven Funktion können aufgrund von Faktoren wie unterschiedlichen Gleichungen, Prozessoren und Wortlisten von denen anderer Online-Tools zum Testen von Passwörtern abweichen.

Unsere Daten basieren auf folgenden Gleichungen:

Anzahl möglicher Zeichenkombinationen:

(Kennworttyp)^(Kennwortlänge)

Kennworttyp ist die Anzahl möglicher Zeichen.

Effektive Kerne:

1/((1-Effizienzkonstante)+(Effizienzkonstante/Prozessorkerne)) Die von uns verwendete Effizienzkonstante ist 0.,99, und wir gehen davon aus, dass 99% der Vorgänge des Prozessors dem Passwortbruch gewidmet sein können.

Prozessor GFLOPS:

Prozessorfrequenz * Effektive Kerne

Schlüssel pro Sekunde:

GFLOPS / Verschlüsselungskonstante (gesammelt und berechnet aus John the Ripper-Benchmarks).

Zeit in Sekunden:

Sekunden = KeysPerSecond

Quellen

Faire Nutzung

Fühlen Sie sich frei, die Bilder und interaktive auf dieser Seite frei zu teilen., Wenn Sie dies tun, schreiben Sie bitte die Autoren, indem Sie einen Link zurück zu dieser Seite und besser kauft, so dass Ihre Leser mehr über dieses Projekt und die damit verbundene Forschung lernen.